SSO MFA Keycloak

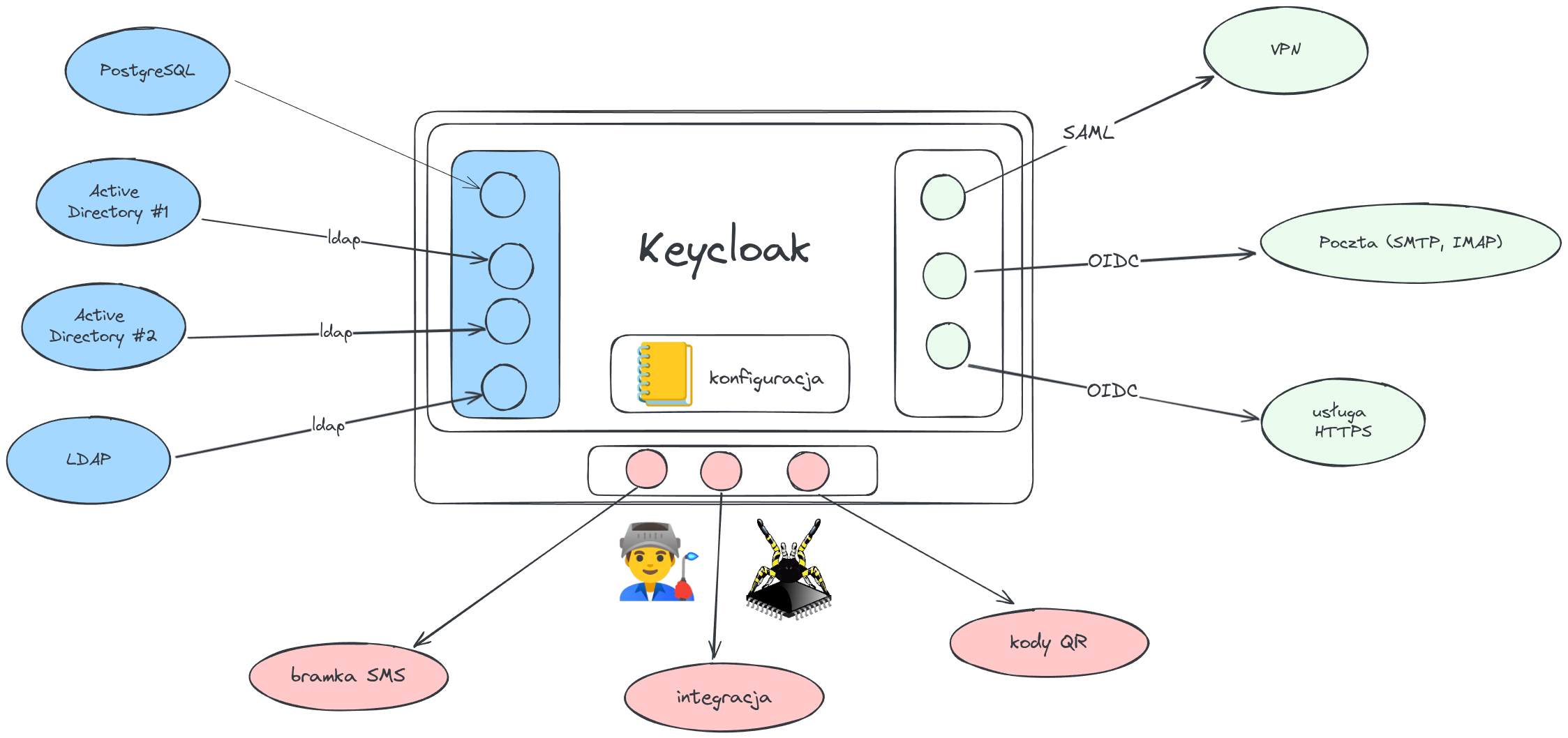

Dostarczamy kompleksowe rozwiązania do zarządzania uwierzytelnianiem bazujące na oprogramowaniu Keycloak. Systemy te zapewniają między innymi:

- wszystkie dane uzytkowników przechowywane są lokalnie, na serwerach Klienta (on-prem, self-hosting),

- elastyczne rozwiązania pozwalające na uwierzytelnianie użytkowników,

- pełna obsługa integracji za pomocą OpenID Connect, OAuth 2.0 and SAML 2.0 oraz Kerberos,

- tryb pracy jako broker tożsamości (ang. Identity Broker),

- możliwość federacji użytkowników, pełna integracja z Active Directory, LDAP oraz dowolnymi innymi źródłami danych na temat użytkowników za pomocą dostarczanych przez użytkownika modułów integracyjnych,

- możliwość grupowania aplikacji oraz użytkowników,

- możliwość tworzenia różnych mechanizmów uwierzytelniania dla aplikacji,

- panel użytkownika do zarządzania własnym kontem (zmiana hasła, zarządzanie drugim składnikiem),

- panel administratora do zarządzania użytkownikami oraz aplikacjami klienckimi,

- możliwość zdefiniowania wielu stref dla różnych grup użytkowników i aplikacji (np. osobna strefa dla szkół, osobna dla urzędów czy dla zewnętrznych kontraktorów). Każda strefa może posiadać osobne grupy użytkowników, aplikacji klienckich i ustawień z nimi związanych,

- możliwość definiowania własnych scenariuszy uwierzytelniania użytkownika,

- funkcja rejestracji oraz konfiguracji nowego użytkownika nie przerywa procedury uwierzytelniania,

- funkcja konfiguracji drugiego składnika (np. podłączenie aplikacji do generowania kodów jednorazowych) nie przerywa procedury uwierzytelniania,

- możliwość definiowania własnych szablonów graficznych,

- dostęp do kodu źródłowego całej aplikacji - możliwość wprowadzania własnych zmian, poprawek oraz tworzenia dedykowanych integracji,

- obsługa klastrowania, możliwość skalowania rozwiązania w celu obsługi ogromnej ilości użytkowników na raz,

- brak jakichkolwiek limitów (użytkowników, aplikacji),

- brak opłat licencyjnych,

- możliwość integracji rozwiązania z klientem poczty Thunderbird.

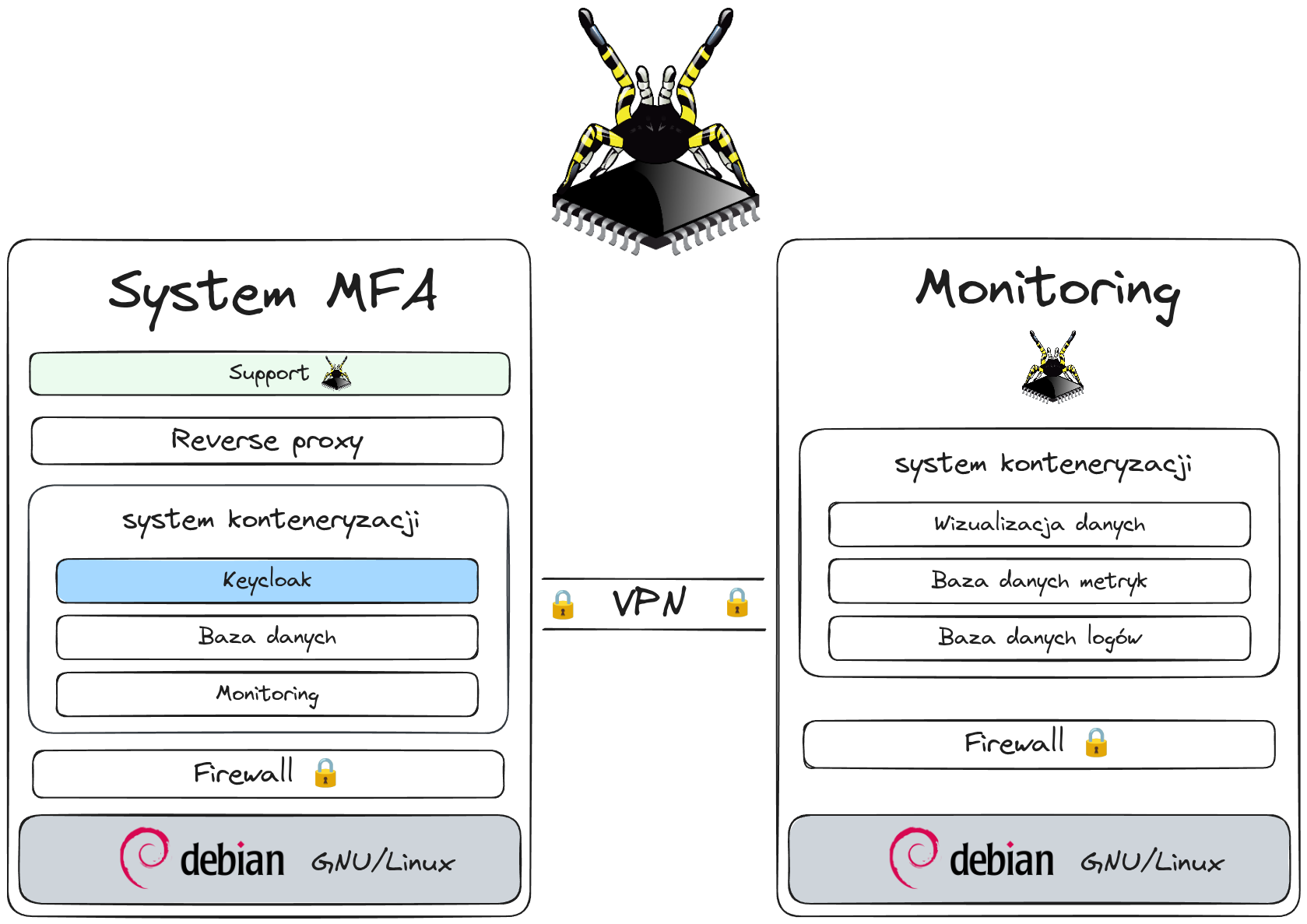

Kompleksowe, bezpieczne wdrożenie

Dostarczamy Klientom kompletne, starannie przygotowane środowisko:

- dedykowany, w pełni skonfigurowany system operacyjny:

- Debian GNU/Linux,

- system konteneryzacji,

- pełna izolacja komponentów (na poziomie systemu plików, procesów oraz sieci),

- wbudowane narzędzia monitoringu (logi, metryki wydajnościowe),

- wbudowany firewall zezwalający tylko i wyłącznie na przewidziany ruch sieciowy,

- możliwość uruchomienia środowiska testowego o identycznych parametrach (kompleksowo, lub sama warstwa aplikacyjna),

- konfiguracja

reverse proxyze szczególnym naciskiem na bezpieczeństwo:- podział ruchu na administracyjny oraz publiczny (kliencki),

- opracowane polityk dostępu do zasobów administracyjnych (panel administracyjny, API).

W naszych wdrożeniach dążymy do dostarczenia środowiska, które jest domyślnie bezpieczne,

dlatego dostarczany przez nas system wysposażony jest w skonfigurowaną zaporę sieciową oraz poprawnie ustawione

reguły filtrowania ruchu na reverse proxy. Dzięki temu rozwiązanie jest odporne (na rozsądnym

poziomie) na błędy konfiguracji w docelowej infrastrukturze (jak np. konfiguracja urządzeń sieciowych czy

rozwiązań typu WAF).

Dokładamy wszelki starań (już na poziomie projektu rozwiązania) aby nawet chwilowe błędy w konfiguracji infrastruktury Klienta nie przerodziły się w poważny incydent bezpieczeństwa.

Uproszczony schemat architektury naszych wdrożeń

Przegląd funkcjonalności

Uwierzytelnianie wieloskładnikowe

Aplikacje wspierające delegacje uwierzytelniania użytkowników za pomocą protokołu OpenId Connect lub SAML mogą skorzystać ze zwiększonej ochrony w postaci uwierzytelniania wieloskładnikowego (MFA).

Oprócz standardowego hasła dodatkowym składnikiem ochrony mogą być:

- klucze sprzętowe,

- jednorazowe kody TOTP lub HOTP,

- kody SMS,

- kody wysyłane wiadomością email.

Obsługa zewnętrznych katalogów użytkowników

Użytkownicy mogą być pobierani z istniejących katalogów użytkowników w systemach LDAP oraz Active Directory. Obsługiwane są między innymi:

- Active Directory,

- Microsoft Entra ID (dawny Azure Active Directory),

- OpenLDAP,

- DS389,

- FreeIPA.

Użytkownicy mogą być pobierane z wielu źródeł na raz.

Elastyczne procedury resetu hasła

W zależności od potrzeb i infrastruktury klienta możemy zaoferować różne strategie procedury resetowania hasła dla użytkownika, który zapomniał swojego hasła:

- wysyłka linku do resetu hasła na adres e-mail,

- manualna interwencja administratora,

- przygotowanie bezpiecznych stacji w infrastrukturze klienta, w których użytkownicy będą mogli zresetować hasło.

W przypadku gdy żadna z podstawowych strategii radzenia sobie z utratą hasła nie spełnia oczekiwań klienta, jesteśmy w stanie zaproponować dedykowane rozwiązanie.

Szkolenia Keycloak

Na życzenie Klienta, prowadzimy również szkolenia z zakresu konfiguracji Keycloak. Szkolenia obejmują między innymi:

- parametry sesji,

- dodawanie, usuwanie realmów,

- konfigurowanie realmów,

- konfigurowanie klientów:

- klienty OIDC

- klienty SAML

- dodawanie użytkowników,

- zarządzanie użytkownikami,

- wymuszanie akcji na użytkownikach,

- zarządzanie danymi do uwierzytelniania,

- grupy,

- role,

- sesje,

- wydarzenia w systemie,

- federacja użytkowników, konfiguracja LDAP,

- własne motywy.

W razie zainteresowania innymi elementami systemu, jesteśmy w stanie dostosować program szkolenia do indywidualnych potrzeb.

Szkolenie techniczne OIDC/OAuth/SAML

Szkolenie techniczne z podstaw protokołów OAuth, OIDC oraz SAML:

- analiza działania protokołów,

- omówienie schematów przepływu danych,

- omówienie odpowiedzialności każdego z elementów,

- przykłady implementacji aplikacji korzystających z protokołu

OAuth/OIDC(Rust, JavaScript), - integracja powyższej aplikacji z Keycloak, krok po kroku,

- omówienie wrażliwych punktów protokołu.