Bezpieczna poczta

Dostarczany przez nas system pocztowy składa się tylko i wyłącznie z Wolnego (od słowa wolność) Oprogramowania i jest samodzielnym węzłem pocztowym.

Wdrożenie składa się z kilku elementów, kilka najważniejszych:

- Debian GNU/Linux - system operacyjny,

- Nftables - firewall (zapora sieciowa) - odpowiedzialny za filtrowanie i logowanie ruchu sieciowego,

- Postfix - serwer pocztowy (MTA - Mail Transfer Agent) odpowiedzialny za wysyłanie i odbieranie wiadomości e-mail,

- Dovecot - serwer IMAP odpowiedzialny za udostępnianie skrzynek pocztowych użytkownikom,

- SpamAssassin/Rspamd - system filtrowania spamu, przeznaczony między innymi do wykrywania i oznaczania niechcianych wiadomości,

- MariaDB - baza danych do przechowywania kont użytkowników, skrzynek pocztowych i innych danych konfiguracyjnych,

- Fail2ban - narzędzie do blokowania nieautoryzowanych prób dostępu do serwera pocztowego,

- Nginx - serwer HTTP odpowiedzialny za hostowanie usług webowych, np. poniższego Roundcube,

- Roundcube - interfejs webowy do zarządzania pocztą przez użytkowników.

Wolne Oprogramowanie gwarantuje brak jakichkolwiek limitów użytkowników, przestrzeni dyskowej czy ilości integracji.

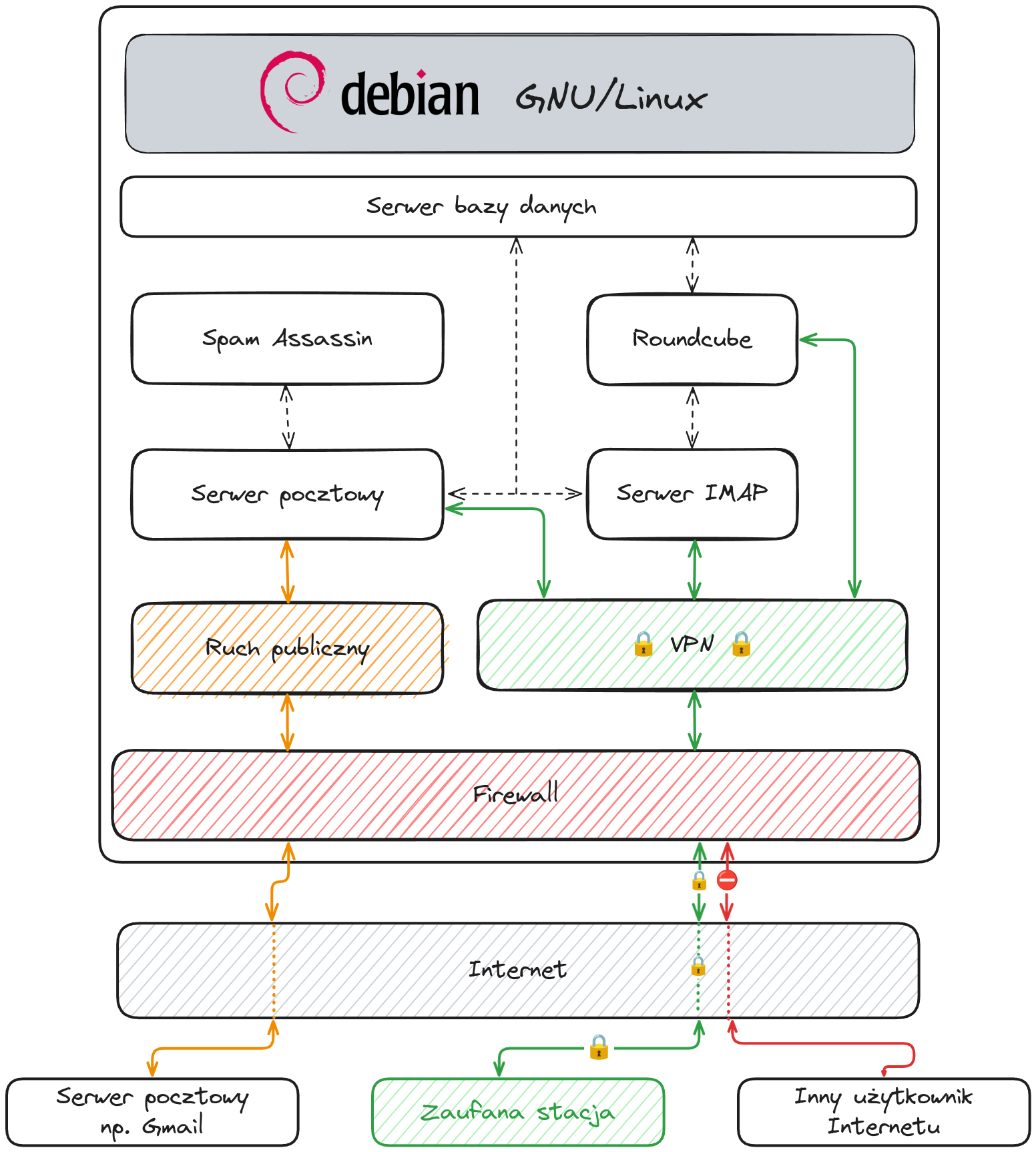

Przykładowy schemat

Na jednej z kolejnych stron przedstawiono uproszczony, przykładowy schemat przepływu danych z podziałem na trzy kategorie:

- ruch zielony - możliwy tylko dla użytkowników posiadających poprawne certyfikaty VPN,

- ruch pomarańczowy - możliwy tylko dla poprawnych serwerów pocztowych,

- ruch czerwony - ruch wszystkich innych użytkowników sieci Internetu (w całości blokowany).

Izolacja urządzeń końcowych

System został zaprojektowany w taki sposób, aby urządzenia końcowe (komputery/telefony pracowników organizacji) jako jedyne mogły uzyskać dostęp do poczty elektronicznej. Zostało to zrealizowane za pomocą wirtualnej sieci prywatnej (ang. VPN).

Nie można odbierać/wysyłać poczty bez wcześniejszego podłączenia do prywatnej, szyfrowanej sieci VPN.

Model bezpieczeństwa

Zastosowano najsilniejszy model bezpieczeństwa polegający na całkowitym zamknięciu komunikacji z punktami wysyłki/odbioru poczty z Internetu. W celu uzyskania dostępu do systemu pocztowego konieczny jest poprawny certyfikat dostępowy do prywatnej sieci VPN.

Certyfikaty wydawane są na każde urządzenie osobno. Jeżeli dany użytkownik korzysta z kilku urządzeń (np. komputer domowy, komputer służbowy, telefon) - konieczne jest wydanie certyfikatu dla każdego urządzenia osobno.

Dany certyfikat VPN można w każdej chwili unieważnić. Powoduje to natychmiastowe, całkowite odcięcie danego urządzenia od możliwości wysyłania/odbierania poczty. Użytkownik/urządzenie nie będzie mogło nawiązać kontaktu z serwerem pocztowym, nawet w przypadku posiadania wszystkich danych dostępowych (np. haseł do poczty).

Uwaga! Ostateczna architektura wdrożenia ustalana jest na podstawie analizy wymagań i potrzeb konkretnego Klienta.

Wdrożenie szyfrowania end-to-end

Przeprowadzimy Klienta przez proces wdrożenia szyfrowania end-to-end z wykorzystaniem PGP/GPG:

- dostarczymy polityki serwera pocztowego, który wymusza szyfrowanie do/od wskazanych adresów email,

- skonfigurujemy klienta webowego do obsługi szyfrowania,

- skonfigurujemy klienta lokalnego (np. Thunderbird) do obsługi szyfrowania,

- wsparcie dla szyfrowania za pomocą kluczy USB lub Smartcard.

Szyfrowanie na wejściu/wyjściu

Pracujemy nad modułem do systemu pocztowego, którego zadaniem będzie automatyczne szyfrowanie wiadomości przychodzących/wychodzących (z możliwością konfiguracji reguł).

Uwierzytelnianie dwuskładnikowe

Oferujemy pełną integrację z systemem Keycloak, który dostarcza możliwość silnego uwierzytelniania z wymuszonym drugim składnikiem (kod z aplikacji, klucz USB FIDO).

Pełna oferta dotycząca rozwiązań wieloskładnikowego uwierzytelniania znajduje się tutaj.

Uwaga! Nasza integracja działa poprawnie z popularnym klientem poczty Thunderbird.